官方公众号

官方公众号

商务合作

商务合作

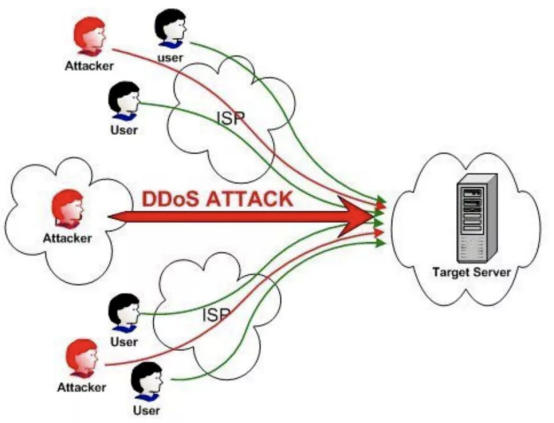

随着网络技术的不断进步,分布式拒绝服务攻击(DDoS攻击)这一古老而又致命的网络威胁,正以前所未有的规模和复杂性威胁着全球互联网的安全。作为网络工程师和网络安全领域的守护者,我们有责任深入了解DDoS攻击的本质,探讨其应对策略,共同守护网络世界的安宁。

思科认证 | 华为认证 | IT技术 | 网络工程师

3000人技术交流QQ群 备注【官网】更快通过

DDoS攻击,全称为分布式拒绝服务攻击,是一种利用大量被控制的计算机或网络设备(称为“僵尸网络”或“肉机”)作为攻击源,向目标服务器发送海量数据包,以耗尽其带宽、内存、CPU等资源,从而导致目标服务无法正常响应合法用户的请求。这种攻击方式因其分布式、隐蔽性和难以防御的特性,成为黑客和不法分子破坏网络服务的首选手段。

DDoS攻击的手段多样,包括但不限于SYN Flood(SYN洪水攻击,类似于前面提到的TCP泛洪攻击的一种变体)、UDP Flood(UDP洪水攻击,通过发送大量UDP数据包占满带宽)、ICMP Flood(ICMP洪水攻击,利用ICMP请求/回复消息进行攻击)以及更复杂的HTTP Flood(HTTP洪水攻击,模拟大量正常HTTP请求)、CC攻击(Challenge Collapsar,通过发送大量复杂请求或恶意脚本占用服务器资源)等。这些攻击手段各具特色,但共同之处在于都能造成目标服务的瘫痪。

DDoS攻击的特点可以概括为以下几点:一是分布式,攻击源遍布全球,难以追踪;二是隐蔽性强,攻击流量伪装成正常访问,难以区分;三是流量巨大,动辄可达数十Gbps甚至数百Gbps,远超一般服务器的处理能力;四是危害性大,不仅影响目标服务的可用性,还可能引发连锁反应,影响整个网络生态。

面对DDoS攻击的严峻挑战,我们需要构建一套全面的防御体系,从预防、检测、响应到恢复,全方位保障网络安全。

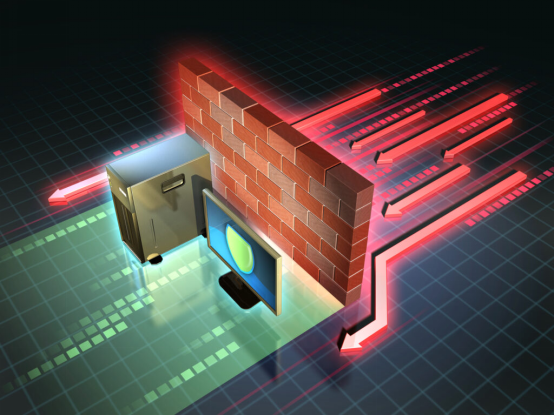

加强基础设施防护:优化网络架构设计,确保网络带宽和服务器资源的冗余性。采用高性能的防火墙和入侵检测系统(IDS/IPS),对进出网络的数据包进行实时监控和过滤,及时发现并阻断异常流量。

实施流量清洗与防护:在关键节点部署DDoS防护设备或云服务,利用流量清洗技术将攻击流量从正常流量中分离出来并丢弃,确保合法流量的顺畅传输。同时,通过智能路由和负载均衡技术,将攻击流量分散到多个节点进行处理,减轻单一节点的压力。

提升安全意识与应急响应能力:加强员工网络安全培训,提高安全意识。建立完善的应急预案和响应机制,确保在遭受攻击时能够迅速启动应急响应流程,减少损失并尽快恢复服务。

采用云防护解决方案:利用云计算的弹性和可扩展性优势,将DDoS防护服务部署在云端。云防护解决方案能够实时分析全球流量模式,快速识别并应对DDoS攻击。同时,通过云端资源池的动态调整和优化,确保防护效果的最大化。

加强国际合作与信息共享:DDoS攻击具有跨国界、跨平台的特点,需要国际社会的共同应对。加强与国际组织、安全厂商以及同行企业的合作与交流,共享威胁情报和防御经验,共同提升全球网络安全的防护水平。

DDoS攻击作为网络安全的重大威胁之一,其防范工作任重而道远。作为网络工程师和网络安全从业者,我们需要不断学习新知识、新技术,紧跟时代步伐;同时加强与其他行业、其他国家的合作与交流,共同构建一个安全、可信、有序的网络空间。让我们携手努力,为守护网络世界的安宁贡献自己的力量!