官方公众号

官方公众号

商务合作

商务合作

哈希算法是一种广泛应用于计算机科学领域的数学函数,用于将任意长度的输入数据映射成固定长度的输出,通常是一串固定长度的字母和数字。这个输出通常被称为哈希值或摘要。哈希算法的设计旨在具有以下关键特性:高效、均匀分布、不可逆、碰撞防御和散列值的变动性。

思科认证 | 华为认证 | IT技术 | 网络工程师

3000人技术交流QQ群 备注【官网】更快通过

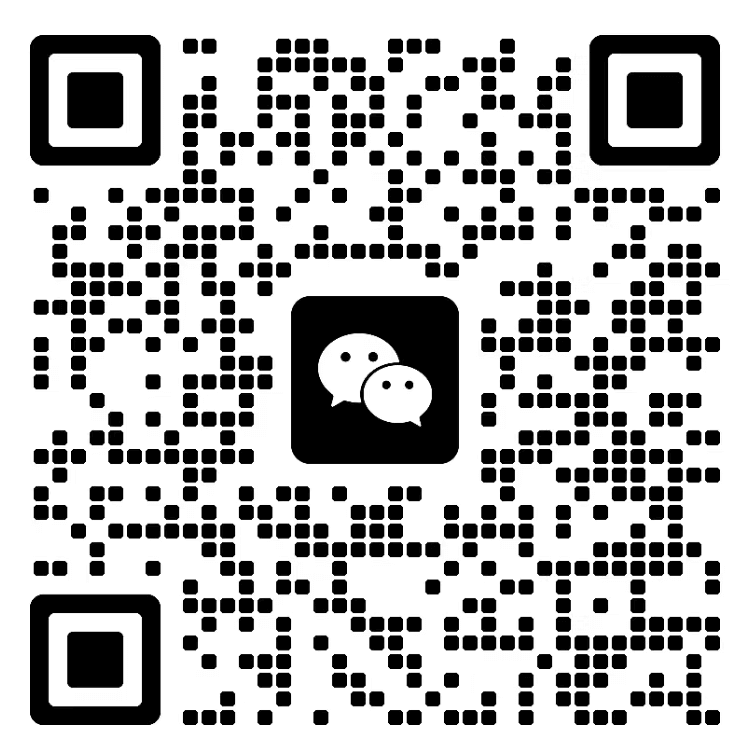

工作原理:

哈希算法的工作原理基于一个关键的思想:将输入数据通过特定的运算转换为一个固定长度的输出,该输出尽可能唯一地代表输入。关键的数学运算通常包括位运算、模运算和位移运算等。一个好的哈希算法应该具备以下特性:

1.固定长度输出: 无论输入数据的长度如何,哈希算法都生成一个固定长度的输出。这种特性使得哈希算法适用于各种应用,如密码学、数据完整性验证等。

2.高效计算: 哈希算法应该能够在合理的时间内计算出哈希值。这对于大规模数据集或实时应用非常关键。

3.均匀分布: 良好的哈希算法应该能够使不同的输入均匀地映射到哈希空间中,减小碰撞(多个不同输入映射到相同哈希值)的可能性。

4.不可逆性: 一个好的哈希算法应该是单向的,即从哈希值无法逆向还原出原始输入数据。这是确保数据安全性和隐私的重要特性。

5.碰撞防御: 碰撞是指两个不同的输入数据映射到相同的哈希值。好的哈希算法应该在实际应用中极小化碰撞的可能性,因为碰撞可能导致信息丢失或者不正确的操作。

6.散列值的变动性: 输入数据的微小变化应该导致哈希值的显著变化,这样可以防止故意构造冲突。

关键特性:

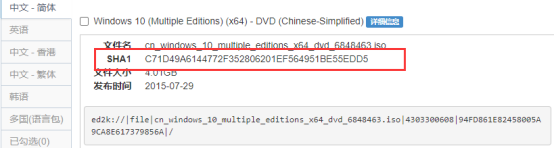

1.数据完整性验证: 哈希算法常被用于验证数据的完整性。通过计算原始数据的哈希值,并在传输或存储后再次计算哈希值,可以检测数据是否被篡改。

2.密码学: 在密码学中,哈希算法用于存储密码的安全散列(hash)值,而不是存储明文密码。这增加了密码的安全性,即使数据库泄露,攻击者也无法轻易获取用户密码。

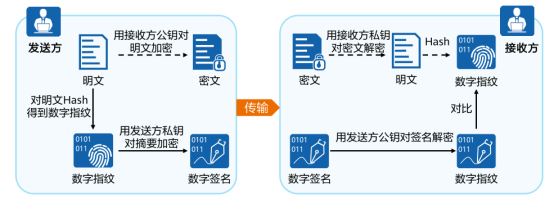

3.数字签名: 哈希算法与非对称加密结合使用,用于数字签名。发送方可以使用私钥对消息进行哈希,并将哈希值与消息一起签名,接收方使用发送方的公钥验证消息的完整性。

4.散列表: 在计算机科学中,哈希算法用于实现散列表。通过哈希函数将关键字映射到数组索引,可以实现快速的数据检索。

5.文件或数据块的唯一标识: 哈希算法可用于为文件或数据块生成唯一的标识符,例如SHA-256(Secure Hash Algorithm 256-bit)。

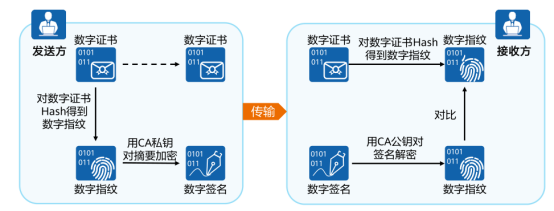

6.数字证书: 哈希算法在数字证书中被广泛使用,以确保证书的完整性和真实性。

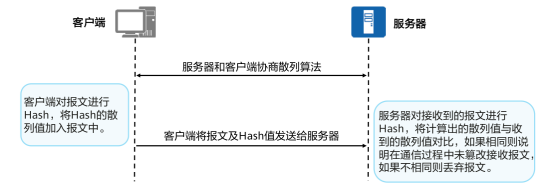

常见哈希算法:

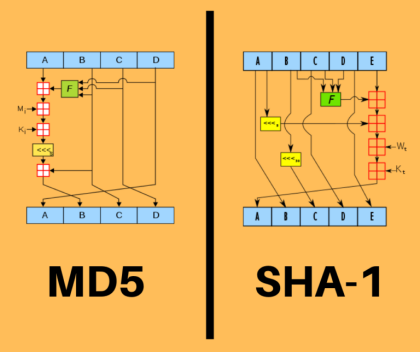

1.MD5(Message Digest Algorithm 5): 产生128位的哈希值,但由于其易受碰撞攻击的弱点,现在已经不再被推荐用于安全应用。

2.SHA-1(Secure Hash Algorithm 1): 产生160位的哈希值,但由于发现了碰撞攻击的漏洞,现在也被认为不再足够安全。

3.SHA-256、SHA-384、SHA-512: 这些是SHA-2家族的算法,分别产生256、384、512位的哈希值。目前被广泛应用于安全领域。

4.SHA-3(Keccak): 最新的SHA算法家族成员,采用了不同的设计原则,提供了更高的安全性和性能。

安全性考虑:

随着计算能力的提高,一些早期的哈希算法已经不再足够安全,因为它们容易受到碰撞攻击。因此,在选择哈希算法时,安全性是一个重要的考虑因素。较新的SHA-2和SHA-3家族算法目前被认为是安全的选择,但随着技术的发展,密钥长度的增加和新算法的引入仍然是保持安全性的关键。

总体而言,哈希算法在计算机科学中扮演着重要的角色,应用广泛且多样。它们不仅用于数据完整性验证和密码学中的安全性,还在数据检索、散列表和数字证书等领域发挥着关键作用。选择适当的哈希算法取决于特定应用的要求和安全性需求。