官方公众号

官方公众号

商务合作

商务合作

在当今高度互联的数字世界中,网络安全面临着诸多挑战,而 UDP Flood(用户数据报协议泛洪攻击)便是其中一种极具威胁性的攻击手段。

思科认证 | 华为认证 | IT技术 | 网络工程师

3000人技术交流QQ群 备注【官网】更快通过

UDP,即 User Datagram Protocol(用户数据报协议),是一种无连接的传输层协议。它具有高效、快速的特点,被广泛应用于各种网络通信场景中,如在线游戏、视频流传输等。然而,正是由于 UDP 的无连接特性,也使得它容易被攻击者利用,发起 UDP Flood 攻击。

UDP Flood 攻击的原理相对简单却又极具破坏力。攻击者通过向目标服务器发送大量伪造的 UDP 数据包,以耗尽目标服务器的网络带宽和系统资源。这些数据包通常具有虚假的源 IP 地址,使得目标服务器难以追溯攻击的源头。

从攻击的过程来看,攻击者首先会选择一个或多个目标服务器,这些目标可能是企业的网站服务器、游戏服务器或者其他关键的网络服务设施。然后,攻击者使用特定的攻击工具或者编写恶意代码,生成大量的 UDP 数据包。这些数据包可以在短时间内以极高的速度发送出去,如同汹涌的洪水一般冲向目标服务器。

当目标服务器接收到这些 UDP 数据包时,它会尝试处理每一个数据包。然而,由于数据包的数量巨大,远远超出了服务器的处理能力,服务器的网络带宽会被迅速占用,系统资源也会被大量消耗。这可能导致服务器无法正常处理合法用户的请求,从而使服务中断,给企业和用户带来严重的损失。

UDP Flood 攻击的危害不仅仅体现在服务中断上。对于企业来说,一次成功的攻击可能会导致数据丢失、业务中断,进而影响企业的声誉和经济效益。对于关键的基础设施,如电力系统、金融系统等,UDP Flood 攻击可能会引发更严重的后果,甚至危及公共安全。

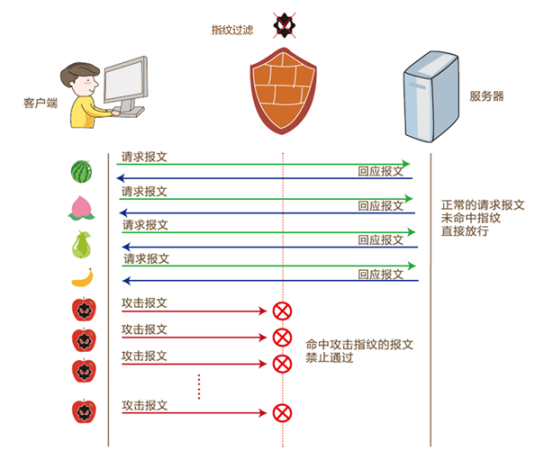

为了应对 UDP Flood 攻击,网络安全领域采取了一系列的防御措施。首先,网络管理员可以通过部署防火墙和入侵检测系统来检测和过滤恶意的 UDP 数据包。防火墙可以根据预设的规则,阻止来自可疑源地址的数据包进入网络。入侵检测系统则可以实时监测网络流量,一旦发现异常的 UDP 流量模式,就会发出警报并采取相应的措施。

其次,流量清洗技术也是一种有效的防御手段。流量清洗设备可以识别出恶意的 UDP 流量,并将其从正常的网络流量中分离出来,进行清洗和过滤。经过清洗后的流量再返回给目标服务器,确保服务器能够正常接收合法用户的请求。

此外,企业还可以通过加强网络基础设施的建设,提高服务器的处理能力和网络带宽,以更好地应对 UDP Flood 攻击。同时,定期进行安全审计和漏洞扫描,及时修复系统中的安全漏洞,也可以降低被攻击的风险。

总之,UDP Flood 作为一种常见的网络攻击手段,给网络安全带来了巨大的威胁。我们必须高度重视网络安全问题,采取有效的防御措施,不断提高网络的安全性和稳定性。只有这样,我们才能在数字时代中充分享受网络带来的便利,同时又能有效地抵御各种网络攻击的威胁。