官方公众号

官方公众号

商务合作

商务合作

在数字世界的每个角落,无论是互联网信息安全还是数据存储的高效检索,哈希算法都扮演着一个神秘而强大的角色。今天,我们就来揭开这位幕后英雄的面纱,一探究竟这个让无数程序员和安全专家着迷的哈希算法究竟是什么?

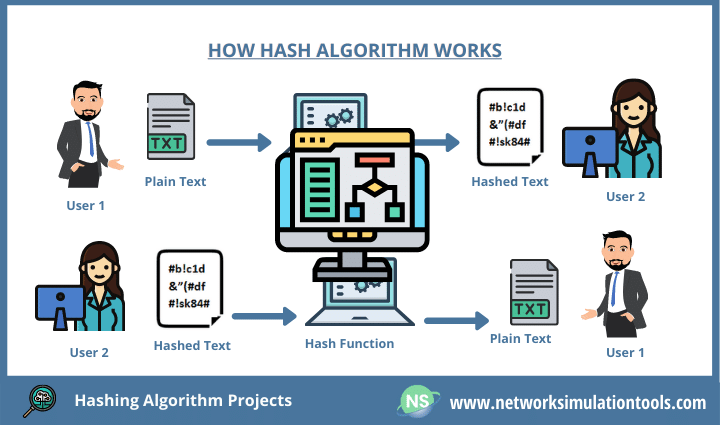

首先,让我们用一杯咖啡的时间简单科普一下什么是哈希算法。想象你有一个神奇的料理机,无论什么食材进去,它总能给你搅拌出一个固定长度的、看起来毫无规律的混合物——这,就是哈希算法的精髓所在。它将任何大小的输入(可以是文本、图片、视频等),通过一系列复杂的计算过程,转换成一个固定长度的字符串,即哈希值。这个过程就像是魔法一样,无论原始数据的海洋有多浩瀚,最终都会变成一串串独特的“魔法符号”。

现在,我们再深入一点。哈希算法有几个让人叹为观止的特点。第一,它是单向的,就像时光机只能向前不能倒流一样,从哈希值几乎不可能反推出原始数据。第二,它具有唯一性,即便是最微小的改动,比如改变一个字母或者一个标点,生成的哈希值也会完全不同,正如两片相同的雪花在世界的任何角落都不存在一样。第三,它高效且迅速,不论处理多大容量的数据,都能在瞬间完成转换,快得就像超跑启动一瞬间消失在赛道的尽头。

那么,哈希算法是如何做到这些的呢?这要归功于它的数学基础和精心设计的计算流程。以MD5和SHA-1为例,它们都是利用一系列的位操作、模运算和逻辑函数来确保输入的每一个比特都会影响到输出的哈希值。这种精妙的设计使得即使极其微小的改动也会导致“雪崩效应”,从而产生截然不同的哈希值。

但是,别忘了世间没有绝对的完美。尽管哈希算法如此强大,它也有自己的弱点。比如,著名的“生日攻击”就是一种寻找两个不同输入产生相同哈希值的方法。随着计算力的提升和算法研究的进步,一些曾经被认为是安全的哈希算法,如MD5,现在已经可以被较容易地破解。因此,选择更新、更安全的算法,如SHA-256,变得尤为重要。

在实际应用中,哈希算法的身影无处不在。在网络安全领域,它保护着我们的密码安全;在区块链技术中,它是实现区块链不可篡改性的基石;在文件校验中,它确保了数据的完整性。可以说,没有哈希算法,我们的数字生活将无法如此安心和高效。

最后,当我们再次遇到那些看似晦涩难懂的哈希值时,不妨停下脚步,对这位默默无闻的英雄致以最深的敬意。因为正是这些不起眼的字符串,构筑了我们数字世界的安全屏障,让信息在虚拟世界中得以安全、高效地传递。

这就是哈希算法,一个简单却又复杂,普通却又神秘,看似不起眼却异常强大的存在。下次当你在网上浏览或在电脑前工作时,记得,它就在那里,默默地守护着你的每一次点击、每一条信息。