官方公众号

官方公众号

商务合作

商务合作

在当今日益发展的网络时代,网络安全性已经成为我们不可忽视的重要问题。为了确保我们的网络环境安全且高效,一种被称为端口安全(Port Security)的技术被广泛应用。通过配置端口安全功能,我们可以将接口学习到的MAC地址转换为安全MAC地址,从而阻止非法用户通过本接口和交换机通信,提高设备与网络的安全性。本文将详细解释端口安全功能的工作原理,以及如何在不同的场景中应用这种技术。

在对接入用户的安全性要求较高的网络中,可以配置端口安全功能,将接口学习到的MAC地址转换为安全MAC地址,接口学习的最大MAC数量达到上限后不再学习新的MAC地址,只允许学习到MAC地址的设备通信。这样可以阻止其他非信任用户通过本接口和交换机通信,提高设备与网络的安全性。

如图所示,解决方案如下:

接入层交换机的每个接口都开启端口安全功能,并绑定接入用户的MAC地址与VLAN信息,当有非法用户通过已配置端口安全的接口接入网络时,交换机会查找对应的MAC地址表,发现非法用户的MAC地址与表中的不符,将数据包丢弃。

汇聚层交换机开启端口安全功能,并设置每个接口可学习到的最大MAC地址数,当学习到的MAC地址数达到上限时,其他的MAC地址的数据包将被丢弃。

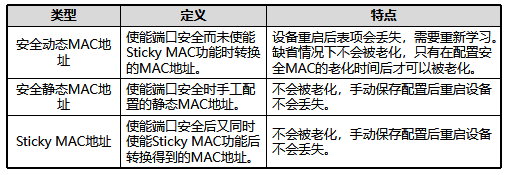

端口安全(Port Security)通过将接口学习到的动态MAC地址转换为安全MAC地址(包括安全动态MAC、安全静态MAC和Sticky MAC)阻止非法用户通过本接口和交换机通信,从而增强设备的安全性。

接口使能端口安全功能时,接口上之前学习到的动态MAC地址表项将被删除,之后学习到的MAC地址将变为安全动态MAC地址。

接口使能Sticky MAC功能时,接口上的安全动态MAC地址表项将转化为Sticky MAC地址,之后学习到的MAC地址也变为Sticky MAC地址。

接口去使能端口安全功能时,接口上的安全动态MAC地址将被删除,重新学习动态MAC地址。

接口去使能Sticky MAC功能时,接口上的Sticky MAC地址会转换为安全动态MAC地址。

接口上安全MAC地址数达到限制后,如果收到源MAC地址不存在的报文,端口安全则认为有非法用户攻击,就会根据配置的动作对接口做保护处理。缺省情况下,保护动作是restrict。

如图所示,园区网络要求保障接入用户的安全性。财务部人员流动性较低,可以使用端口安全技术静态绑定接入用户的MAC与VLAN信息;市场部的人员流动性较高,使用端口安全技术的动态MAC地址学习保证接入用户的合法性。

命令解释:

执行命令interface interface-type interface-number,进入接口视图。

执行命令port-security enable,使能端口安全功能。

缺省情况下,未使能端口安全功能。

执行命令port-security mac-address sticky,使能接口Sticky MAC功能。

缺省情况下,接口未使能Sticky MAC功能。

执行命令port-security max-mac-num max-number,配置接口Sticky MAC学习限制数量。

使能接口Sticky MAC功能后,缺省情况下,接口学习的MAC地址限制数量为1。

(可选)执行命令port-security protect-action { protect | restrict | shutdown },配置端口安全保护动作。

缺省情况下,端口安全保护动作为restrict。

(可选)执行命令port-security mac-address sticky mac-address vlan vlan-id,手动配置一条sticky-mac表项。

总的来说,端口安全是一种强大而灵活的工具,可以显著提高网络的安全性。无论是静态绑定MAC地址,还是动态学习MAC地址,或是使用Sticky MAC功能,端口安全都能提供有效的保护。然而,我们也需要注意,正确配置和使用端口安全功能是至关重要的。错误的配置可能会导致合法用户的访问被阻止,或者让非法用户有机可乘。因此,我们需要根据实际的网络环境和安全需求,合理地配置和使用端口安全功能。