官方公众号

官方公众号

商务合作

商务合作

篡改攻击是一种常见的网络安全威胁,它指的是未经授权的第三方对数据、信息或通信进行修改或篡改的行为。这种攻击手段可以导致严重的后果,包括数据损坏、信息泄露、系统瘫痪等。在本文中,我们将深入探讨篡改攻击的定义、原理、类型以及预防方法等。

首先,我们来详细了解篡改攻击的定义和原理。篡改攻击旨在通过非法手段修改、伪造或替换数据、信息或通信,以达到攻击者的目的。攻击者可以利用各种技术手段,如中间人攻击、恶意软件、网络钓鱼等,来实施篡改攻击。攻击者可能会篡改电子邮件、网页内容、数据库记录、文件或系统配置等,从而产生误导性、虚假的信息。

篡改攻击的类型多种多样,下面是几种常见的篡改攻击类型:

1.数据篡改:攻击者通过修改数据包、数据文件或数据库记录等方式,对数据进行篡改。这可能会导致数据的完整性受损,甚至引起错误的决策。

2.网页篡改:攻击者通过修改网页内容或插入恶意脚本,篡改网页上的信息,例如更改银行网页中的账户余额或登录页面,诱导用户输入敏感信息。

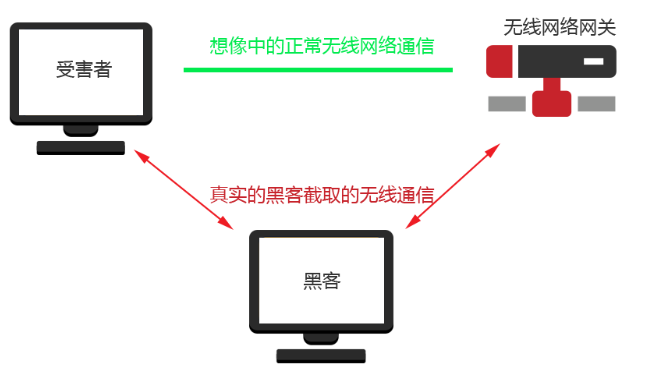

3.中间人攻击:攻击者通过在通信链路中插入自己的设备或软件,篡改数据传输过程中的内容。这种攻击可能会导致信息泄露、身份盗窃等后果。

4.软件篡改:攻击者通过篡改软件的源代码、二进制文件或安装包,植入恶意代码或修改程序逻辑。这可能会导致系统漏洞、信息泄露或功能异常。

为了应对篡改攻击,我们可以采取以下预防措施:

1.加密通信:使用加密协议(如HTTPS)和数字证书来保护数据的机密性和完整性,防止中间人攻击和数据篡改。

2.数字签名:通过给数据加上数字签名,确保数据的完整性和身份验证。接收方可以使用公钥验证数字签名,确保数据没有被篡改。

3.访问控制:实施严格的访问控制策略,限制对系统、数据库和文件的访问权限,防止未经授权的修改。

4.安全审计:监控和记录系统、应用程序和网络活动,及时发现和识别异常行为,防止篡改攻击。

5.软件更新与漏洞修复:及时安装软件补丁和更新,修复已知的漏洞,减少攻击者利用软件漏洞进行篡改攻击的机会。

6.培训与教育:提供网络安全意识培训,教育用户如何辨别和防范篡改攻击,避免点击恶意链接或下载未经验证的文件。

综上所述,篡改攻击是一种危害巨大的网络安全威胁,对数据、信息和通信的完整性产生严重影响。为了预防篡改攻击,我们需要采取多层次的安全措施,包括加密通信、数字签名、访问控制、安全审计以及定期更新软件和培训用户等。只有综合运用这些安全措施,才能有效保护网络和系统免受篡改攻击的威胁。