官方公众号

官方公众号

商务合作

商务合作

泛洪攻击是一种广泛应用于网络安全领域的攻击手段,其核心目标是通过向目标系统发送大量无效或恶意的流量,使目标系统资源耗尽,导致服务不可用。这种攻击通常是以网络层或传输层协议为目标,通过消耗带宽、耗尽处理能力或使网络连接资源饱和,来影响目标系统的正常运作。泛洪攻击可以采用不同的协议和手段,每种手段都有其特定的方式和目的。

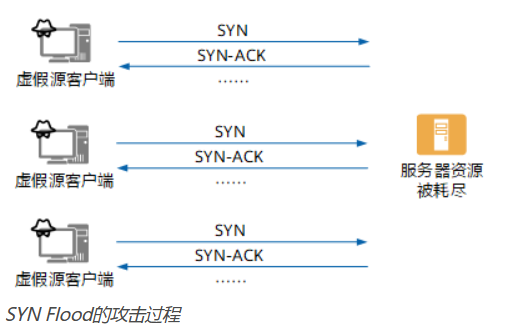

UDP泛洪是一种常见的泛洪攻击,攻击者通过发送大量伪装的UDP数据包,使目标系统处理这些无效的请求,占用大量网络带宽和处理能力,导致目标系统资源耗尽。还有就是ICMP泛洪,攻击者通过发送大量ICMP请求,使目标系统不断响应,从而耗尽其网络资源。此外,SYN/ACK泛洪则是通过发送大量TCP连接请求,但不完成握手过程,导致目标系统维持大量未完成的连接,最终使其资源耗尽。

泛洪攻击的实施往往依赖于大量的合法或合法伪装的源IP地址,使得攻击者难以被准确识别和阻止。攻击者可能利用分布式拒绝服务(DDoS)攻击,通过多个来源同时发动泛洪攻击,进一步增加攻击的规模和威力。这使得目标系统很难有效地过滤出恶意流量,增加了防御的难度。

泛洪攻击可能带来严重的后果,包括服务不可用、网络拥塞、带宽过载以及数据包丢失。在商业和企业环境中,泛洪攻击可能导致停工时间、数据丢失、业务中断,甚至对声誉和客户信任造成不可逆的影响。

为了有效抵御泛洪攻击,网络管理员可以采取一系列防御措施。首先,入侵检测系统(IDS)和入侵防御系统(IPS)可以用于实时监测网络流量,检测异常模式并尝试阻止恶意流量。其次,反向代理和负载均衡器可以分散流量,分担服务器的压力,并通过过滤掉异常流量来保护目标系统。此外,云服务提供商通常提供DDoS防护服务,通过分布式网络和高级过滤技术来缓解泛洪攻击。

网络管理员还可以采用流量分析、流量过滤和基于行为的分析,以便更好地识别和隔离泛洪攻击。在网络架构设计中,合理配置和管理网络设备,使用强化的认证和授权机制,也是减轻泛洪攻击影响的有效手段。

总的来说,泛洪攻击作为一种经典的网络攻击手段,一直是网络安全领域的重要挑战。通过综合运用技术手段、网络设备配置和安全策略,网络管理员可以有效地减轻泛洪攻击对系统造成的影响,确保网络的正常运作和安全性。