网络中的诡异攻击

官方公众号

官方公众号

商务合作

商务合作

网络中的诡异攻击

IP分片报文攻击是一种网络攻击手段,利用Internet Protocol(IP)分片的机制对目标系统进行攻击。这种攻击是通过将大型IP数据包分割成较小的片段,并以分片形式发送到目标系统,从而绕过网络安全设备,达到欺骗和攻击的目的。以下是对IP分片报文攻击的详细介绍。

攻击原理:

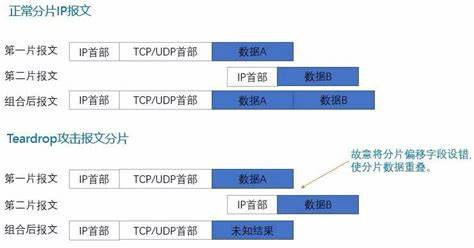

IP分片是一种用于处理大型数据包的机制,当数据包超过网络允许的最大传输单元(MTU)时,发送方将数据包分割成多个片段进行传输。接收方负责重新组装这些片段以还原原始的数据包。IP分片攻击利用这一机制,通过构造恶意的分片报文,试图绕过网络防御机制,达到攻击的目的。

攻击过程:

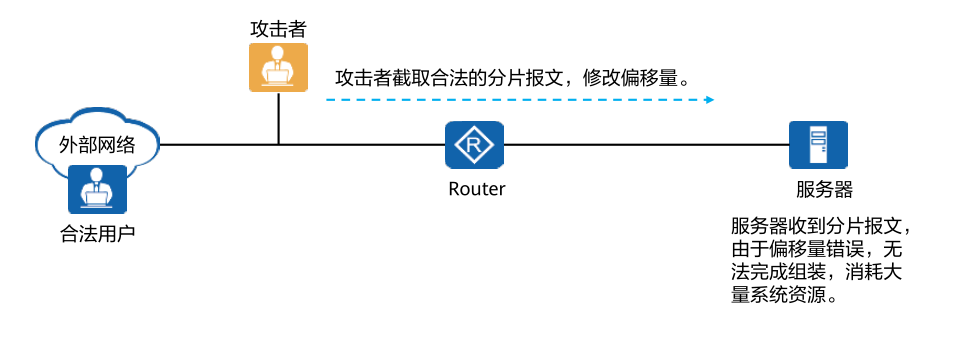

1.分片构造: 攻击者首先构造一个超过目标系统MTU的大型IP数据包,然后将其分割成多个片段。这些片段被设计成特定的顺序和偏移,以确保它们在被重新组装时产生不同的效果。

2.分片发送: 攻击者将这些分片报文发送到目标系统。由于网络设备在处理分片时可能表现出不同的行为,攻击者可以利用这些差异性来绕过某些安全措施,如入侵检测系统(IDS)或防火墙。

3.报文重组: 目标系统接收到这些分片后,根据IP头中的信息进行报文的重组。攻击者设计分片的顺序和偏移,试图在重组时引发漏洞或绕过检测。

4.攻击效果: 通过巧妙构造的分片,攻击者可能导致目标系统在重组分片时出现缓冲区溢出、拒绝服务(DoS)或其他漏洞。这可能导致系统崩溃、服务不可用或数据泄露等问题。

防御措施:

1.深度数据包检测: 使用深度数据包检测技术,识别和阻止恶意分片报文。

2.防火墙配置: 配置防火墙以阻止不合法的分片报文,限制分片的数量和大小。

3.入侵检测系统(IDS): 部署IDS以监测异常的分片行为,及时发现和阻止攻击。

4.升级系统和设备: 及时升级操作系统和网络设备,修复可能存在的漏洞和安全问题。

5.网络流量分析: 监控网络流量,识别异常的分片行为,及时采取相应措施。

总而言之,IP分片报文攻击是一种利用网络协议机制的高级攻击手段,对网络安全构成威胁。了解攻击原理并采取相应的防御措施,可以有效减轻潜在的风险,提高网络的安全性。在网络安全领域,持续的研究和更新防御措施至关重要,以适应不断演变的攻击手法。