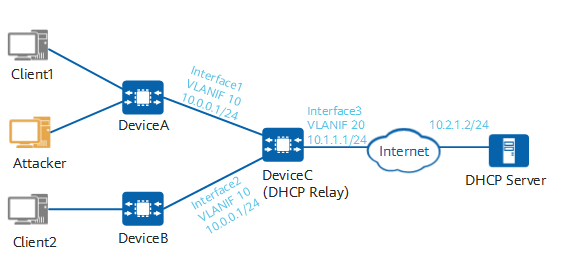

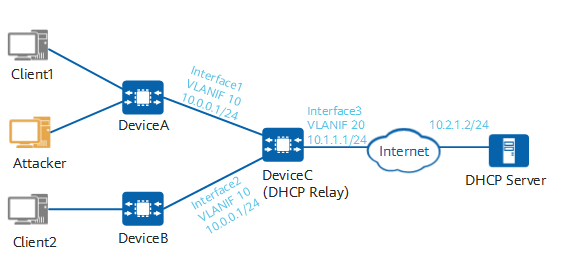

在DHCP网络环境中,若攻击者仿冒合法用户的DHCP报文发往DHCP服务器,会导致合法用户无法使用该IP地址或异常下线。在生成DHCP Snooping绑定表后,设备可根据绑定表项,对DHCP报文进行匹配检查,只有匹配成功的报文设备才将其转发,否则将丢弃。这将能有效得防止非法用户通过发送伪造DHCP报文冒充合法用户进行续租或释放IP地址。

1.dhcp客户端伪造dhcp报文攻击

攻击原理:

(1)攻击者仿冒合法客户端向dhcp服务器发送dhcp request报文去续租IP。

造成IP无法被正常回收,导致合法的客户端无法获取IP地址

(2)攻击者仿冒合法客户端向dhcp服务器发送dhcp release报文去释放IP,造成合法客户端异常下线

解决办法:在接入交换机开启dhcp snooping功能。

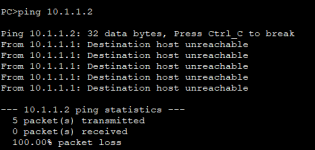

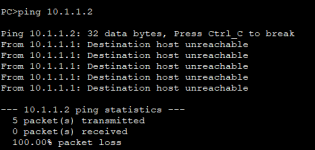

[SW3-GigabitEthernet0/0/1]dhcp snooping check dhcp-request enable

在接口开启dhcp-request消息类型检测。

这里的dhcp request它不是dhcp request报文种类,而是dhcp的消息类型

2.非dhcp客户端伪造dhcp报文攻击

[SW3-GigabitEthernet0/0/1]dhcp snooping sticky-mac

开启设备该接口基于dhcp snooping绑定表功能的MAC地址学习机制。

该接口一旦开启此功能,MAC地址表学习途径只能通过snooping表项学习,如果没有snooping表项生成,就无法学习MAC地址表,同时该接口无法转发数据。

(该功能开启以后,意味着这个接口就只能接入dhcp客户端,对于静态客户端将无法入网。)

限时福利 课程免费试听名额

扫码添加老师立即申请

官方公众号

官方公众号

商务合作

商务合作