谁”抢“了我的IP地址 -深度解析DHCP饿死攻击

官方公众号

官方公众号

商务合作

商务合作

谁”抢“了我的IP地址 -深度解析DHCP饿死攻击

DHCP就好像当初的RIP协议,设计的时候比较早,早期的网络跟现在的网络截然不同,设计之初并未充分考虑到安全因素,从而留下许多安全漏洞,使得DHCP很容易受到攻击。不得不说,人类的恶意确实强大。

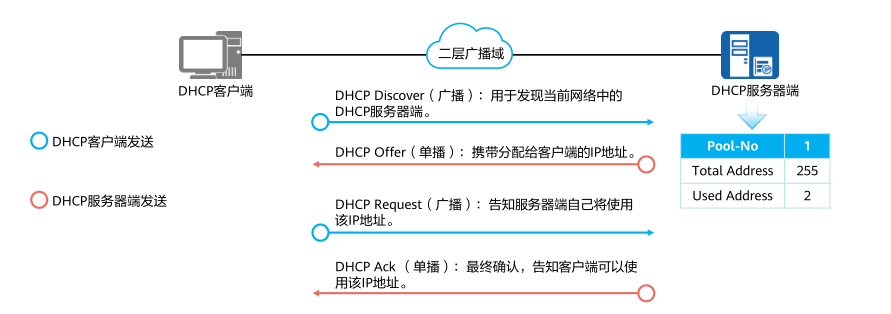

好了,闲话少说,我们来看看DHCP饿死攻击究竟是怎么一回事。首先,还是看图回顾一下DHCP的工作过程,我不多说了,大家看图回顾一下。

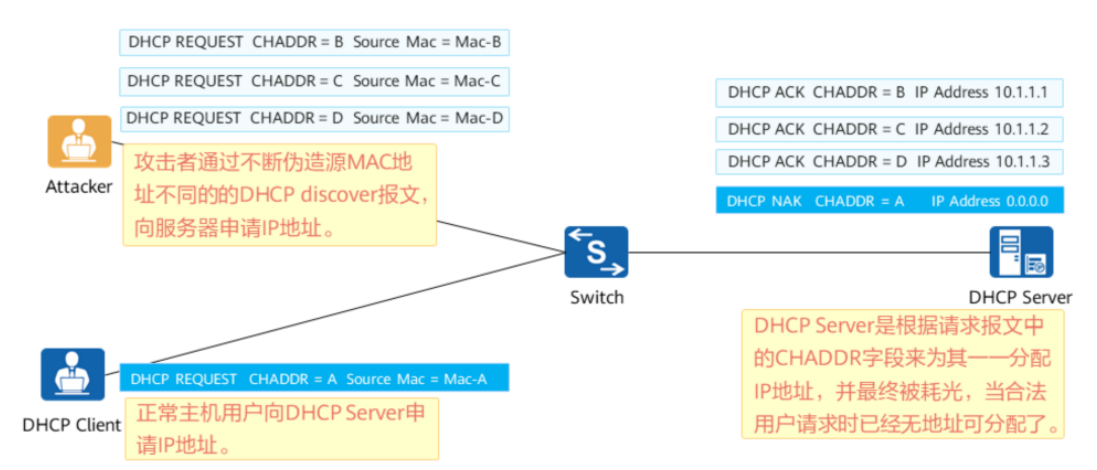

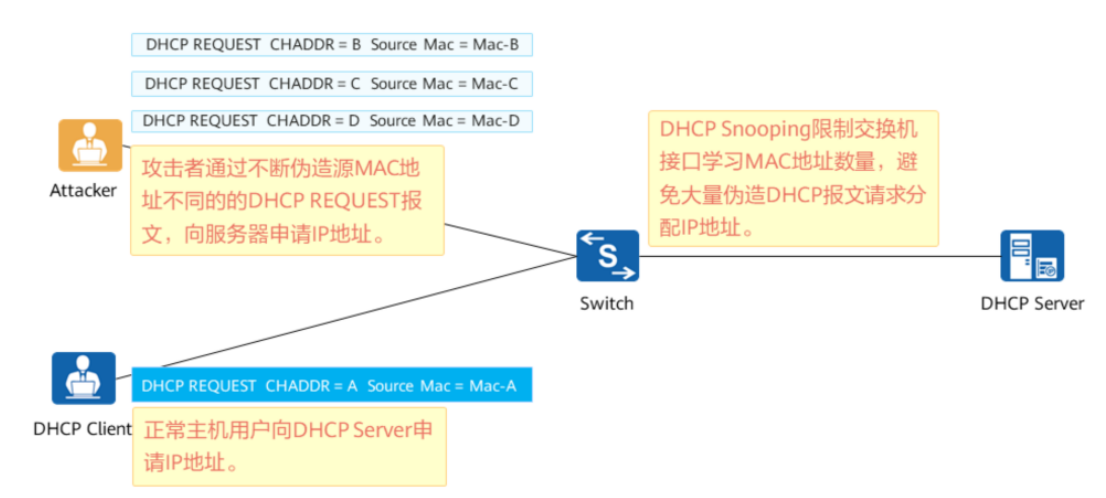

大家看着DHCP的工作过程,我来讲一下DHCP饿死攻击的原理。攻击者持续大量地向DHCP服务器申请IP地址,直到榨干了DHCP服务器地址池的IP地址,此时,如果有正常用户向服务器请求地址,服务器就没有办法再给正常的主机分配IP地址。

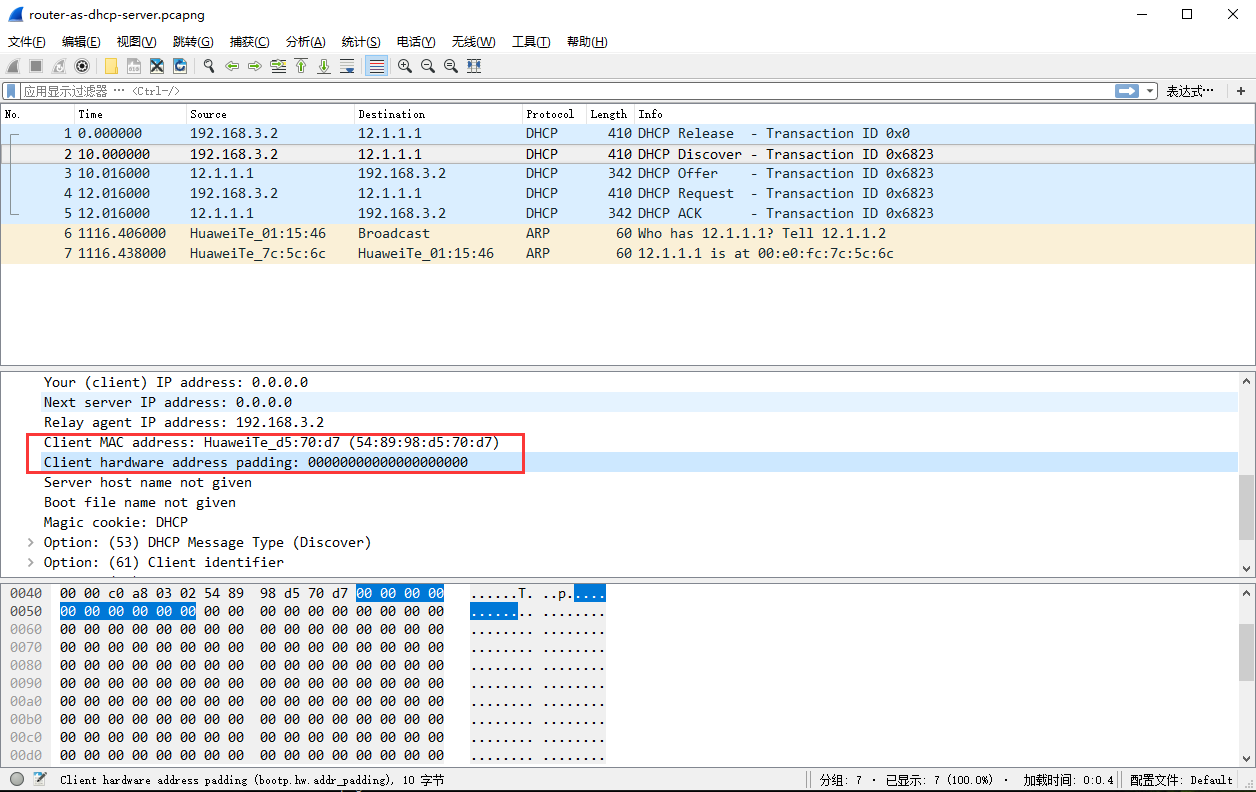

下面是详细版。在客户端给DHCP Server发送的DHCP Discover报文中有一个CHADDR字段,该字段是由DHCP客户端填写的,用来表示客户端的硬件地址(MAC地址),而DHCP Server也是根据CHADDR字段来分配IP地址的,对于不同的CHADDR,DHCP Server会分配不同的IP地址,but,DHCP Server无法识别CHADDR的合法性,攻击者就利用这个漏洞,不断的改变CHADDR字段的值,来冒充不同的用户申请IP地址,使DHCP Server中的IP地址池被榨干,从而达到攻击目的。

那么我们要如何解决DHCP Server饿死攻击呢?还是用到我们的DHCP Snooping。对于饿死攻击,可以通过DHCP Snooping的MAC地址限制功能来防止。该功能通过限制交换机接口上允许学习到的最多MAC地址数目,防止通过交换MAC地址,大量发送DHCP请求。

怎么样,看到这里大家明白了吗,关于DHCP饿死攻击及其解决方法。通过DHCP Snooping,可以有效减轻DHCP饿死攻击带来的威胁,保障网络的稳定性和安全性。当然,及时更新安全策略,提高网络安全意识也是防范网络攻击的关键步骤。

限时福利 课程免费试听名额

扫码添加老师立即申请