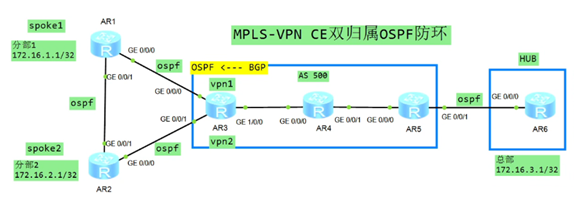

MPLS VPN CE双归属OSPF防环

官方公众号

官方公众号

商务合作

商务合作

MPLS VPN CE双归属OSPF防环

上述拓扑中,ISP网络的PE都采用ospf与hub和spoke互联,R3上有两个实例分别与spoke1/2运行ospf。总部的3.1路由的传递方向为:R6通过ipv4路由传递给R5,R5将ospf引入到bgp实例6中通过VPNv4传递给R3,R3将bgp引入到ospf实例1中通过ipv4传递给R1,R1通过ospf传递给R2。假设没有ospf防环,R2再通过ipv4传递给R3的ospf实例2,R2将ospf实例2引入到BGP中,R2将会再次通过VPNv4传递给R5。此时就会存在环路风险(虽然R5会优选本地始发的3.1路由),实际网络中可能导致临时环路的存在。

解决3类lsa环路的方法:由于ospf选路的特性spf算法,即使使用策略拒绝了3.1的路由,但并不会影响3类lsa的传递,ospf设备仍然能够接收到lsa。解决思路是在spf算法过程中就不计算lsa,当BGP路由(已经过BGP传递的ospf路由)引入ospf实例时,PE设备发出该路由时在lsa的选项属性中进行DN置位,标识这条lsa经过了BGP的传递,当PE/MCE设备(有VPN实例的设备,设备并不知道自己是PE还是CE)再次收到这条lsa时,忽略掉不对其进行spf计算,不产生路由,避免了环路的产生。

解决5/7类lsa环路方法:在某些时候可能需要关闭DN位防环功能,关闭后还可以用router-tag对5/7类lsa进行防环。router-tag由PE产生,由固定的两字节16进制数0XD000加上本地as号换算的十六进制数组成,再换算成十进制数。用于标识本地as号。当本地PE再次收到3.1的lsa时(假设DN位功能已经关闭),将通过router-tag检查防环。router-tag功能与双点双向实验中使用路由策略对路由进行打标的作用原理一样。有时候本地as值太大(大于65535),也可以在ospf进程中手动配置router-tag。

手动配置命令。三选一:

import-route bgp tag 500 | 引入路由时进行打标 |

router-tag 500 | 设置tag值,打标的同时忽略lsa |

default tag 500 | 设置tag默认值 |

扫码领取 相关技术视频教程

添加老师后发【布丁】 秒通过 领资料